Node-ipc サプライチェーン攻撃が暗号資産開発者を標的に

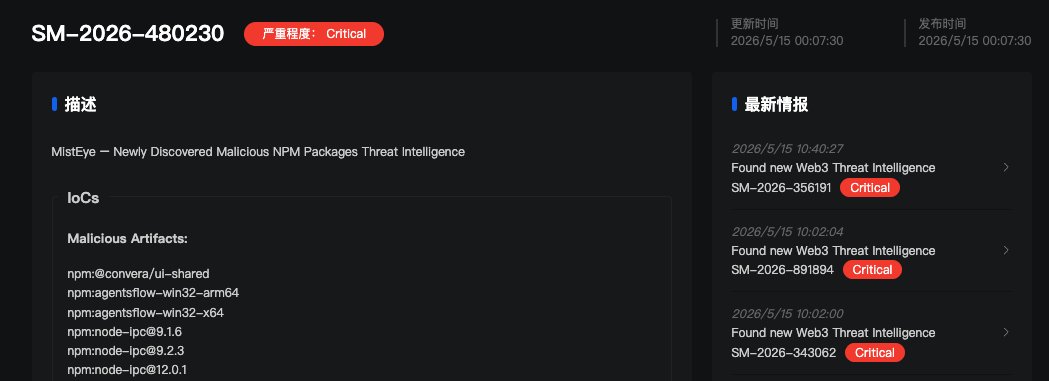

SlowMistによると、5月14日にnpmレジストリで3つの汚染されたnode-ipcバージョンが公開されました。攻撃者は休眠状態のメンテナーアカウントを乗っ取り、.envファイルから開発者の認証情報、秘密鍵、取引所のAPIシークレットなどを窃取するコードをプッシュしました。

node-ipcは人気のあるNode.jsパッケージで、同一マシン上またはネットワーク越しに異なるプログラム間の通信を可能にします。

SlowMistが侵害を検知

ブロックチェーンセキュリティ企業のSlowMistは、MistEye脅威インテリジェンスシステムを通じてこの侵害を発見しました。

バージョン9.1.6、9.2.3、および12.0.1

MistEyeは以下の3つの悪意あるバージョンを発見しました:

- バージョン9.1.6。

- バージョン9.2.3。

- バージョン12.0.1。

上記のすべてのバージョンには、同じ難読化された80 KBのペイロードが含まれていました。

Node-ipcはNode.jsにおけるプロセス間通信を担うパッケージで、Node.jsプログラム間のメッセージ送受信を基本的に支援します。毎週82万2千人以上がダウンロードしています。

Node-ipcは暗号資産の分野で広く使用されています。dAppsを構築するための開発者ツール、コードを自動的にテスト・デプロイするシステム(CI/CD)、および日常的な開発者ツールに利用されています。

感染した各バージョンには同じ隠された悪意のあるコードが組み込まれており、プログラムがnode-ipcを読み込んだ瞬間に自動的に実行されました。

悪意のあるnode-ipcパッケージを示すMistEyeのスクリーンショット。出典:SlowMist(X経由)。

悪意のあるnode-ipcパッケージを示すMistEyeのスクリーンショット。出典:SlowMist(X経由)。

StepSecurityの研究者たちが攻撃の手口を解明しました。node-ipcの元の開発者はatlantis-software[.]netドメインに紐付けられたメールアドレスを持っていましたが、そのドメインは2025年1月10日に失効していました。

2026年5月7日、攻撃者はNamecheapを通じて同じドメインを購入し、開発者の旧メールアドレスの制御権を取得しました。そこからnpmで「パスワードを忘れた」をクリックしてリセットし、node-ipcの新バージョンを公開する完全な権限を持って侵入しました。

本物の開発者はこれが起きていることに全く気づきませんでした。悪意のあるバージョンは削除されるまで約2時間公開され続けました。

スティーラーは90種類以上の認証情報を探索

埋め込まれたペイロードは、90種類以上の開発者およびクラウド認証情報を探索します。AWSトークン、Google CloudおよびAzureのシークレット、SSHキー、Kubernetesの設定、GitHub CLIトークンなど、すべてリストに含まれています。

暗号資産の開発者にとって、このマルウェアは特に.envファイルを狙います。これらのファイルには通常、秘密鍵、RPCノードの認証情報、および取引所のAPIシークレットが含まれています。

盗んだデータを外部に送信するために、ペイロードはDNSトンネリングを使用します。基本的にファイルを通常のインターネット検索リクエストに見せかけて隠します。ほとんどのネットワークセキュリティツールではこれを検知できません。

セキュリティチームは、その2時間の間にnpm installを実行したか、依存関係が自動更新されたプロジェクトは侵害されたと想定すべきだと述べています。

SlowMistのガイダンスに基づく即時対応手順:

- ロックファイルでnode-ipcバージョン9.1.6、9.2.3、または12.0.1を確認する。

- 安全であることが確認されている最後のバージョンにロールバックする。

- 漏洩した可能性のあるすべての認証情報を変更する。

npmへのサプライチェーン攻撃は2026年に常態化しています。盗んだログイン情報が素早く資金窃取に転用できるため、暗号資産プロジェクトは他よりも大きな被害を受けています。

最も賢明な暗号資産の専門家たちはすでに私たちのニュースレターを読んでいます。参加しませんか?ぜひご加入ください。

関連コンテンツ

AIの見えない欠陥:コミュニティーバンクが機密データを漏洩

2026年Q1の暗号資産、日常利用急増で9790億ドルに到達