Kelp DAO porzuca LayerZero na rzecz Chainlink CCIP, twierdząc, że sprzedano mu wadliwą konfigurację

W poście na X z 5 maja Kelp DAO potwierdziło, że migruje swój token płynnego restakingu rsETH ze standardu OFT LayerZero do CCIP Chainlink, powołując się na exploit z 18 kwietnia, który opróżnił 292 miliony dolarów. Wraz z ogłoszeniem Kelp DAO opublikowało również zrzuty ekranu komunikacji z pracownikami LayerZero, pokazujące, że zespół firmy zatwierdził konfigurację weryfikatora 1-of-1 odpowiedzialną za stratę.

Migracja jest już technicznie w toku. Repozytorium GitHub Kelp wymienia teraz „CCIP (Chainlink) RSETH (New)" obok starszego kontraktu LayerZero RSETH_OFT.

GitHub Kelp wymienia teraz CCIP (Chainlink) RSETH jako nowy zmostkowany kontrakt rsETH, obok starszego kontraktu LayerZero RSETH_OFT | Źródło: Github

GitHub Kelp wymienia teraz CCIP (Chainlink) RSETH jako nowy zmostkowany kontrakt rsETH, obok starszego kontraktu LayerZero RSETH_OFT | Źródło: Github

Kelp twierdzi, że LayerZero zatwierdziło konfigurację, którą później obwiniano

Atak na Kelp DAO z 18 kwietnia opróżnił 116 500 rsETH, około 18% tokenów płynnego restakingu (LRT) w obiegu z jego mostu opartego na LayerZero. Według Chainalysis, atakujący naruszyli wewnętrzne węzły RPC obsługiwane przez LayerZero Labs i użyli ataku DDoS, aby skierować ruch na zatrute węzły.

Konfiguracja Zdecentralizowanej Sieci Weryfikatorów 1-of-1 oznaczała, że pojedynczy sfałszowany podpis wystarczył, aby łańcuch docelowy zwolnił tokeny bez odpowiedniego spalenia po stronie źródłowej.

Post-mortem LayerZero z 19 kwietnia stwierdził, że konfiguracja Kelp „bezpośrednio przeczy" modelowi multi-DVN zalecanemu przez LayerZero. Odpowiedź Kelp z 5 maja kwestionuje tę charakterystykę.

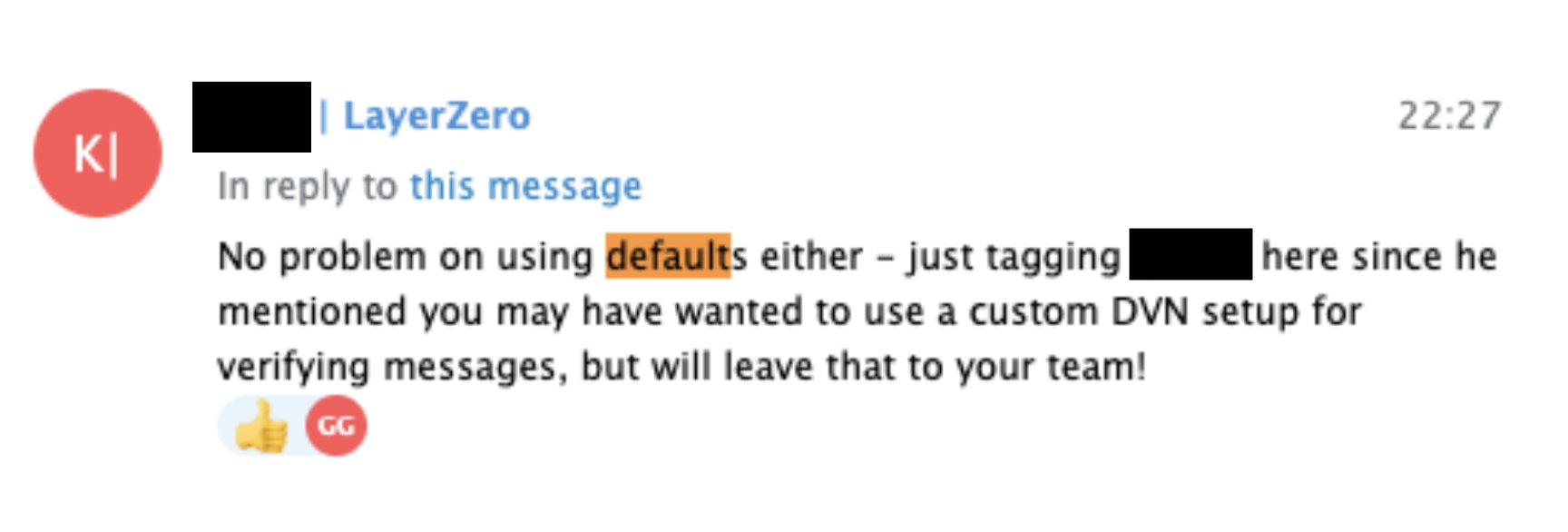

Jeden ze zrzutów ekranu opublikowanych przez Kelp cytuje członka zespołu LayerZero piszącego: „Nie ma problemu z używaniem ustawień domyślnych." Wymiana pochodzi z okresu ekspansji Kelp na L2 i odnosi się do tej samej konfiguracji DVN LayerZero Labs 1-of-1, powołanej później w post-mortem.

Jest to komunikacja przez Telegram z członkiem zespołu LayerZero Labs, stwierdzająca, że nie tylko są świadomi konfiguracji DVN 1-1 Kelp, ale również wyraźnie ją zatwierdzili. | Źródło: X

Jest to komunikacja przez Telegram z członkiem zespołu LayerZero Labs, stwierdzająca, że nie tylko są świadomi konfiguracji DVN 1-1 Kelp, ale również wyraźnie ją zatwierdzili. | Źródło: X

Dane popierają stanowisko Kelp w kwestii tego, jak powszechna była ta konfiguracja. Raporty sugerują, że 47% aktywnych kontraktów LayerZero OApp używało konfiguracji DVN 1-of-1 w czasie exploitu. LayerZero od tego czasu zakazało tej konfiguracji i wymusza migrację dla każdej dotkniętej aplikacji.

Ten sam domyślny ustawienie pojawił się w samym V2 OApp Quickstart LayerZero i zakresie programu bug bounty, który wykluczał wybory weryfikatorów na poziomie aplikacji z nagród.

Jak informował Cryptopolitan pod koniec kwietnia, exploit wywołał odpływ TVL z Aave o 13 miliardów dolarów w ciągu kilku dni, a ekspozycja na złe długi w protokole pożyczkowym szacowana była na 177 milionów dolarów przed rozpoczęciem działań naprawczych.

Dlaczego Kelp DAO wybrało Chainlink CCIP

Według współzałożyciela Chainlink Sergeya Nazarova, architektura CCIP różni się od alternatyw mostowych na trzy strukturalne sposoby:

- Każdy tor w CCIP obsługuje trzy oddzielne sieci Oracle, a nie trzy węzły w jednej sieci. Każda sieć jest odpowiedzialna za potwierdzenie innego aspektu transakcji. Dlatego kompromitacja jednej nie wpływa na drugą.

- Oddzielna sieć zarządzania ryzykiem działa obok głównego protokołu, gdzie zespoły mogą kodować polityki specyficzne dla łańcucha, takie jak zasady obsługi reorganizacji lub nowych wektorów ataku, bez zmiany kodu podstawowego.

- Sieć zarządzania ryzykiem i sieci transakcyjne zostały zbudowane przez różne zespoły w różnych językach programowania. Wada w jednej bazie kodu nie rozciąga się na drugą.

W istocie CCIP zmniejsza szansę, że jedna skompromitowana ścieżka weryfikacji może autoryzować nieprawidłowe zwolnienie rsETH.

„To naprawdę jedyny most, w którym masz pewien rodzaj różnorodności klientów i oddzielne bazy kodu współdziałające ze sobą w bezpieczny sposób" — dodał.

Exploit z 18 kwietnia powiódł się, ponieważ był jeden weryfikator, jeden zestaw kodu i jeden operator infrastruktury do skompromitowania.

CCIP działa bez publicznie ujawnionego incydentu utraty wartości od momentu uruchomienia.

Co dalej

LayerZero zobowiązało się przekazać 10 000 ETH do funduszu odbudowy DeFi United w zeszłym tygodniu. Rada Bezpieczeństwa Arbitrum zamroziła 30 766 ETH z portfeli atakującego.

Status prawny tych funduszy pozostaje sporny po tym, jak amerykańscy wierzyciele z wyrokami związanymi z terroryzmem przeciwko Korei Północnej złożyli wniosek o ich zajęcie jako mienia KRLD wcześniej w tym miesiącu.

Dla Kelp migracja do CCIP jest strukturalną odpowiedzią. Dla LayerZero wymuszona migracja multi-DVN obejmująca około połowę bazy aplikacji to konsekwencja najgorszego exploitu DeFi w 2026 roku jak dotąd.

Jeśli to czytasz, jesteś już o krok do przodu. Pozostań tam dzięki naszemu newsletterowi.

Możesz także polubić

AriseAlpha Uruchamia Wiodącego Robota Handlowego AI 2026: Nowa Era Automatycznego Inwestowania w Kryptowaluty i Akcje

Nairobi City Thunder ogłasza Send App jako głównego sponsora na sezon 2026